UNIDAD I

1.- LÍNEA DEL TIEMPO DE LA HISTORIA DE LAS COMPUTADORAS:

2.- MAPA MENTAL DEL HARDWARE:

3.- MAPA MENTAL DEL SOFTWARE QUE INCLUYE SU CLASIFICACIÓN:

4.- RESEÑA CRÍTICA: IMPORTANCIA DE LAS COMPUTADORAS EN LA ACTUALIDAD Y LOS CAMBIOS QUE SE HAN GENERADO CON SU USO EN LA ACTUALIDAD:

CBTIS 231.

SANTA MARIA HUATULCO, OAXACA.

ESPECIALIDAD: OFIMÁTICA SEMESTRE: 2 GRUPO: “A”

NOMBRE DEL ALUMNO: DAMINÁN

DAVID CRUZ LÓPEZ.

RESEÑA CRÍTICA DEL TEMA “IMPORTANCIA

DE LAS COMPUTADORAS EN LA ACTUALIDAD Y CUAL A SIDO SU IMPACTO EN LA SOCIEDAD”.

BIBLIOGRAFIA:

Estrada Rocio (2018). Academia.edu,

recuperado de www.academia.edu/.../LAS_COMPUTADORAS_Y_SU_IMPORTANCIA_EN

_LA_ACTUALIDAD

Gomez Julio Cesar (2015). Prezi. IMPACTO

DE LAS COMPUTADORAS EN LA SOCIEDAD. Julio Cesar Gomez Recuperado de

https:/prezi.comm/jikca7yrv2zi2impacto-de-las-computadoras-en-la-sociedad/

Las computadoras son muy importantes hoy en día y por

tanto tienen un rol muy grande porque las personas de hoy dependen mucho de

ella. Lo que no me agrada de las personas es que no saben usar el tiempo

adecuado para el uso de la computadora, eso hace que nos volvamos menos hábiles

y asta perdemos amistades porque dejamos de hablar con ellos y sólo perdemos

(digo perdemos porque me incluyo) el tiempo en las redes sociales en vez de

estar leyendo o estar haciendo otras cosas productivas.

Una computadora nos sirve para muchas

cosas porque pues claro fue diseñada para realizar tareas específicas, por

ejemplo, en cuestiones académicas nos sirve para: realizar cuadros de texto,

una presentación electrónica, organizadores gráficos, tomar cursos en línea

(educativos claro), realizar investigaciones, y muchas cosas más, también nos

sirve para el trabajo, en la oficina, en el laboratorio, etc. Las computadoras

desde que se las han venido modificando han creado un cambio en la sociedad,

una nueva generación, una generación donde ahora los trabajos ahora son más

fáciles de realizar, donde una máquina casi sustituye al ser humano, donde

estar horas y horas en una biblioteca investigando; la computadora realiza la

investigación en cuestiones de segundos, todo es cuestión de un clic en el

dispositivo.

Para

un estudiante es muy indispensable tener una computadora, ya que con ella realizará

sus trabajos de una manera más fácil, rápida y ordenada. También con ayuda del

internet (ya con ello no tenemos acceso a la red) puede realizar sus trabajos a

la hora que quiera de manera satisfactoria. Lo que no me agrada de esta nueva

generación es que abusamos mucho del uso de los dispositivos electrónicos y que

quizás ya estamos llegando a la generación que Albert Einstein, el cual dijo: “temo el día en que la tecnología sobrepase nuestra

humanidad. El mundo sólo tendrá una generación de idiotas”.

5.- ORGANIZADOR GRÁFICO DE LOS SISTEMAS OPERATIVOS:

6.- ORGANIZADOR GRÁFICO DEL SOFTWARE DE APLICACIÓN:

7.- TABLA DEL SOFTWARE LIBRE:

8.- TABLA DEL SOFTWARE COMERCIAL:

9.- ORGANIZADOR GRÁFICO DE LA LICENCIA DEL SOFTWARE:

UNIDAD II

1.- ¿QUÉ ES UN SISTEMA OPERATIVO?

a)CONCEPTO: Conjunto de órdenes y programas que controlan los procesos básicos de una computadora y permiten el funcionamiento de otros programas.b) CARACTERÍSTICAS:

- Conveniencia: Un SO hace más conveniente el uso de una computadora.

- Eficiencia: El SO permite que los recursos de la computadora se usen de manera correcta y eficiente.

- Habilidad para evolucionar: un SO debe de ser capaz de aceptar nuevas funciones sin que tenga problemas.

- Encargado de administrar el hardware: el SO debe de ser eficaz, recibiendo las señales provenientes de los periféricos y Hardware en general.

- Relacionar dispositivos: cuando el SO detecta otro sistema operativo conectado en sí mismo.

- Algoritmos: un SO hace el uso de la computadora más racional y eficiente.

2.- ¿QUÉ ES UNA INTERFAZ GRÁFICA?

a) CONCEPTO: Conexión funcional entre dos sistemas, programas, dispositivos o componentes de cualquier tipo, que proporciona una comunicación de distintos niveles permitiendo el intercambio de información.a) CARACTERÍSTICAS:

c) VENTAJAS:

- Facilita el manejo de los procedimientos.

- Cada comando puede ser visualizado en la computadora.

- Proporciona mecanismos estándar de control como ventanas y cuadros de dialogo.

- Permite al usuario interactuar con el sistema de una forma fácil.

d) DESVENTAJAS:

- Utiliza mas recursos del sistema.

- Es mas complejo ralizar un sistema de este tipo.

- Son mas costosas.

e) MENCIONA 3 S.O. QUE UTILIZAN LA INTERFAZ GRÁFICA:

- Mac OS.

- Windows.

- Linux.

3.- ¿QUÉ ES UNA INTERFAZ DE LÍNEA DE COMANDOS?

a) CONCEPTO: Es un método que permite a los usuarios dar instrucciones a algún programa informático por una línea de texto simple.

b) CARACTERÍSTICAS

c) VENTAJAS:

- Requiere pocos recursos.

- Conciso y poderoso.

- Preferido por expertos.

- Fácil de automatizar.

d) DESVENTAJAS:

- No es rica visualmente.

- El nombre de un comando no puede coincidir con su función.

- Poco intuitiva.

- No es amistoso para novatos.

4.- SISTEMA OPERATIVO WINDOWS:

5.- SISTEMA OPERATIVO MAC OS:

6.- SISTEMA OPERATIVO LINUX:

7.- CUADRO COMPARATIVO DE LOS SISTEMAS OPERATIVOS (WINDOWS, MAC OS, LINUX):

a) ¿QUÉ ES LA SEGURIDAD? Ausencia de riesgo, confianza en algo, consiste en que el riesgo se reduzca a niveles aceptables.

b) ¿QUÉ ES LA SEGURIDAD INFORMÁTICA? También conocida como ciberseguridad es el área relacionada con la informática que se enfoca en la protección de la infraestructura computacional y todo lo relacionado.

c) ¿CUÁLES SON LAS MEDIDAS DE SEGURIDAD QUE SE DEBEN CONSIDERAR PARA EL PC?

- Actualizar el sistema operativo.

- Actualizar las aplicaciones.

- Instalar un antivirus.

- Instalar un cortafuegos.

- Contraseñas seguras.

- Instalar un software gestor de contraseñas.

- Hacer copias de seguridad.

- Hacer operaciones sensibles de web https.

- No intercambiar información sin antes incriptar.

d) ¿QUÉ ES UN PROGRAMA DE SEGURIDAD INFORMÁTICO? es

el software que se encarga de proteger la infraestructura computacional, así

como reducir el riesgo y la vulnerabilidad informática.

e) Mencione algunos programas de seguridad y

explique el uso que tiene para el PC:

UNIDAD III

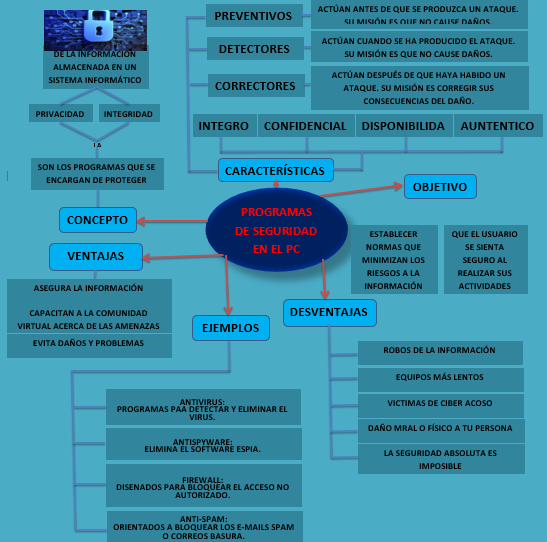

1.- ORGANIZADOR GRÁFICO DE SEGURIDAD INFORMÁTICA:

2.- PREGUNTAS DE LA SEGURIDAD INFORMÁTICA:

a) ¿Qué es un sistema informático? Está constituido por un

conjunto de elementos físicos, lógicos y con frecuencia se incluyen también los

elementos humanos.,

b) ¿Qué elementos intervienen en un sistema informático?

Físicos (hardware, dispositivos, periféricos y conexiones), lógicos (sistemas

operativos, aplicaciones, protocolos) humanos (personal experto).

c) ¿Qué es la seguridad? Estar libre y exento de todo

peligro, daño o riesgo.

d) ¿Qué es la seguridad informática? Es la disciplina que

se ocupa de diseñar normas, procedimientos, métodos y técnicas destinadas a

conseguir un sistema de información seguro.

e) ¿Cuáles son los peligros que afectan al sistema

informático (accidental y provocado)? Accidentales: cortes de fluido, averías,

catástrofes naturales; provocados: software malicioso, mala voluntad de un

usuario con acceso al sistema.

f) ¿Cuál es el origen de los daños provocados en un sistema

informático por la falta de seguridad? Explique:

Fortuitos errores cometidos accidentalmente por los

usuarios, accidentes, cortes de fluido

Fraudulento: daños causados por software malicioso intrusos

o por mala voluntad de un miembro.

g) ¿Cuándo se considera seguro un sistema informático?

Cuando cumple con las propiedades de integridad, confidencialidad y disponibilidad

de la información.

h) Mencione y explique las propiedades de un sistema de

información seguro

Integridad: garantiza la autenticidad y precisión de la

información sin importar el momento en que esta se solicita

Confidencialidad: el hecho de que los datos o información

estén únicamente al alcance del conocimiento de las personas en el momento

autorizado

Disponibilidad: grado en el que un dato está en el lugar,

momento y forma en que es requerido.

i) ¿Defina que es una amenaza? Presencia de uno o más factores de diversa

índole que de tener la oportunidad atacarían al sistema produciendo daños.

En función al tipo de alteración daño o intervención que

podrían producir sobre la información ¿Cómo se clasifican las amenazas?

Interrupción: el objetivo de la amenaza es deshabilitar el

acceso a la información

Interceptación: personas, programas o equipos no

autorizados podrían acceder a un determinado recurso del sistema.

Modificación: personas, programas o equipos no autorizados

modificarían la información

Fabricación: agregarían información falsa al conjunto de

información.

j) ¿Qué es un riesgo informático? La posibilidad de que

se materialice o no una amenaza a provechando las vulnerabilidades.

k)¿Qué es una vulnerabilidad? Probabilidades que existen

de que una amenaza se materialice contra un activo.

l)¿Qué es un ataque informático? Se dice que se ha

producido un ataque accidental o deliberado contra el sistema cuando se ha

materializado una amenaza.

m)¿Qué es un impacto? Son las consecuencias de la

materialización de una o más amenazas sobre uno o varios activos aprovechando

la vulnerabilidad del sistema.

n)¿Qué es autenticación? El sistema debe ser capaz de verificar que un usuario identificado que acceda la sistema esté autorizado.

o)¿Qué es un mecanismo de seguridad? Cada mecanismo

ofrece al sistema uno o más servicios

p)¿Como se clasifican los mecanismos de seguridad? Explíquelos:

Preventivos: actúan antes de que se produzca un ataque.

Detectores: actúan cuando el ataque se ha producido y antes de que cause daños.

Correctores: actúan después de un ataque. Su misión es eliminar la amenaza.

q) ¿Qué es la seguridad lógica? Tiene como objetivo

proteger digitalmente la información de manera directa.

.

r)¿Cómo se aplica la seguridad lógica a un sistema

informático? Explique:

se aplica estableciendo medidas, técnicas y métodos para

proteger la información, por ejemplo, instalando programas de seguridad.

s) ¿Qué es la seguridad física es un sistema informático?

Son tareas y mecanismos físicos cuyo objetivo es proteger al sistema de peligros

físicos y lógicos.

t)¿Cómo se aplica la seguridad física en un sistema

informático? Respaldo de datos: guarda copias de seguridad de la información;

dispositivos físicos, de protección como pararrayos, extintores sistemas de

alimentación.

No hay comentarios.:

Publicar un comentario